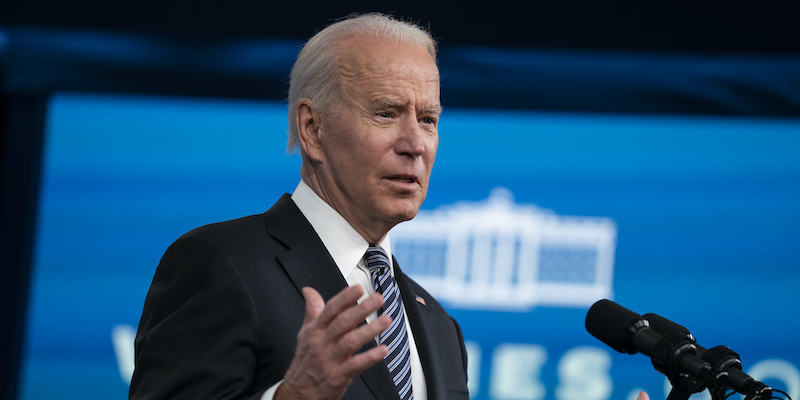

Il confronto tra le Telco e gli OTT

Marco Patuano, amministratore delegato di Telecom Italia, spiega come si devono muovere le aziende come la sua per competere con Facebook, Google e Skype

Marco Patuano, amministratore delegato di Telecom Italia, spiega come si devono muovere le aziende come la sua per competere con Facebook, Google e Skype

In un dibattito pubblico al premio di Spotorno, Carlo Verdelli – già direttore di Sette, Vanity Fair e Gazzetta della Sport – ha raccontato dei pareri dei lettori che ascoltava e raccoglieva quando era vicedirettore del Corriere della Sera [Continua]

Semplici e suggeriti dagli esperti: installare gli aggiornamenti in fretta e usare un sistema di doppia autenticazione, per esempio

L'Atlantic ha ripreso un esteso dibattito in corso da decenni tra neuroscienziati e filosofi: esiste un "libero arbitrio", o le nostre scelte sono determinate da fattori genetici e ambientali?

C'entrano vari fattori, fra cui una certa praticità per le aziende e l'idea che in questo modo siano meno invasivi

Vale per tutto, dalle previsioni elettorali al successo di un film fino alla propria carriera: ci sono troppi fattori in gioco, e uno di cui non si tiene conto mai

Le previsioni sono state molto simili al risultato finale, nonostante l'anomalia di avere quattro candidati forti: c'entrano alcune tecniche particolari e una serie di fattori favorevoli

Sanzioni, crollo del prezzo del petrolio e altri fattori interni stanno creando un insieme potenzialmente molto pericoloso per la Russia

Elisabetta Gualmini spiega sulla Stampa i fattori (piuttosto chiari e prevedibili) delle basse percentuali di elettori in Emilia-Romagna e Calabria

Una piccola nazione europea si trova da anni al centro delle indagini e delle notizie sul terrorismo internazionale, per una serie di fattori combinati e sovrapposti

Secondo diverse analisi che circolavano nei giorni precedenti al voto, l'età degli elettori è stato uno dei fattori più rilevanti per la vittoria dei "Leave" nel referendum su "Brexit"

Lo dice l'Economist, citando le stime di crescita dei primi tre mesi del 2015: ma ci sono ancora dei fattori di rischio e l'Italia non sta andando troppo bene

Si può fare? Secondo gli esperti è probabile, ma i fattori in gioco sono tanti ed è difficile dire quando accadrà

L'assenza del pubblico rende le partite di calcio meno influenzate da fattori esterni, e anche i giudizi arbitrali sembrano risentirne

Che scelte si fanno quando ci sono in ballo fattori di sicurezza e fattori di informazione: si valuta ogni volta

La rievocazione di esperienze personali da una prospettiva esterna è dovuta a diversi fattori ma dice molto anche del normale funzionamento della memoria

Alle elezioni del 24 settembre Merkel cercherà un quarto mandato, il principale avversario sarà Martin Schulz: per ora è la favorita, ma diversi fattori potrebbero indebolirla