end-to-end encryption

Il nuovo video di John Cale

Si chiama Face to the Sky ed è il secondo singolo tratto dal nuovo disco, "Shifty Adventures in Nookie Wood", che uscirà a ottobre

Altri articoli su questo argomento

Le foto del nuovo iPhone 5, forse

Potrebbe avere lo schermo più lungo e il retro sarà di metallo, dice il sito 9to5mac

Tutto Shakespeare in 37 lingue

Ogni sua opera teatrale sarà rappresentata in una lingua diversa, compresa quella dei segni, nell'ambito del festival "Globe To Globe"

I film del weekend

Il documentario di Scorsese su George Harrison, il nuovo film di Gianni Amelio ma soprattutto To Rome With Love di Woody Allen

Le prime pagine dei giornali inglesi, tutte dedicate alla vittoria del Leicester

"The Incredibles", "Zeroes to Heroes" e via dicendo: la vittoria del Leicester in Premier League occupa moltissimo spazio

“One and All”, la nuova canzone degli Smashing Pumpkins

Fa parte di "Monuments to an Elegy", il loro nono disco in studio che uscirà il 9 dicembre

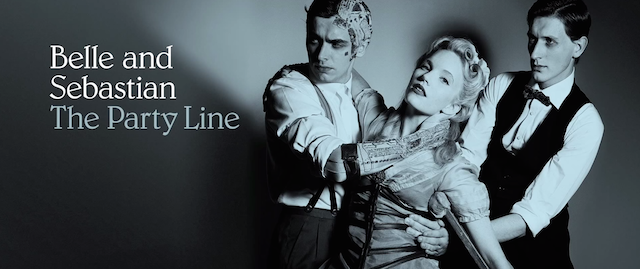

La nuova canzone dei Belle & Sebastian

Si chiama “The Party Line”, è dance, e anticipa il disco "Girls in Peacetime Want to Dance" che esce a gennaio

Il nuovo video di Damien Rice

La canzone si chiama "I Don't Want To Change You", ed è inclusa nel nuovo disco, che esce il 10 novembre

L’ologramma di Michael Jackson ai BMA

Ai Billboard Music Award è stata usata una proiezione: ha ballato "Slave to the Rhythm", tratto dal suo disco postumo

Le prime due canzoni del nuovo disco di Paul McCartney

Si intitolano “I Don’t Know” e “Come On to Me” e faranno parte di "Egypt Station", il suo prossimo disco, che uscirà a settembre

Questo partito è una truffa?

Ci sono forti sospetti che un'oscura lista candidata solo all'estero – "Free Flights to Italy" – sia stata presentata con documentazioni false

“Benvenuti”, nei film

Tutte le famose occasioni in cui nei film qualcuno dice a qualcun altro: «Welcome to»

I 10 video di YouTube più popolari in Italia nel 2015

Il primo è stato il video dei mille musicisti che a Cesena hanno suonato "Learn to Fly" dei Foo Fighters

Chi era Steve Strange

È morto il cantante gallese leader dei Visage, che nel 1980 ebbe un enorme successo europeo con “Fade to Grey”

Dischi famosi fatti di pagine

Da Horses di Patti Smith a Born to Run di Bruce Springsteen, la musica a forma di libro

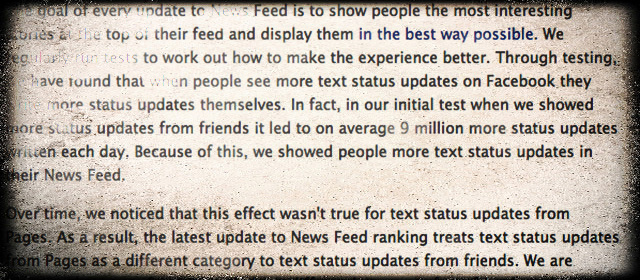

Facebook changes again his algorithm for pages

Brand pages should pay more attention to how they publish their links

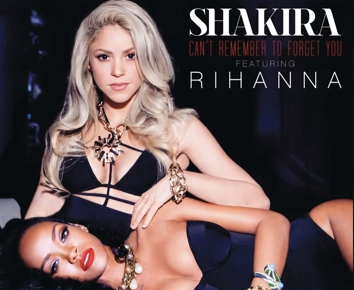

La nuova canzone di Shakira e Rihanna, insieme

Si chiama “Can’t Remember To Forget You”, è il primo singolo dal prossimo disco di Shakira, diffuso oggi

Che musica c’era nel 1984

Le foto di quelli che andavano forte trent'anni fa, nell'anno di "Purple Rain", "Born in the USA" e dei Frankie goes to Hollywood (e questi due?)

“La grande bellezza”, il video della premiazione ai Golden Globes

E il discorso di Sorrentino: «Thanks to Italy, that's a crazy country but beautiful»