I virus informatici di Stato

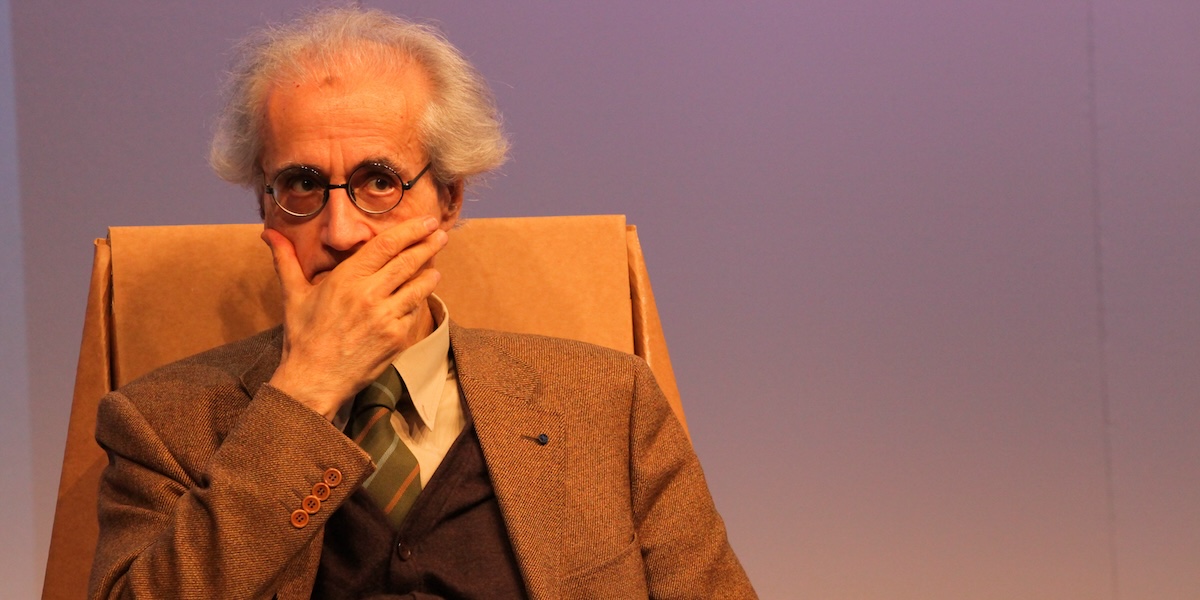

Alcune tecniche di "intercettazione" usate per l'inchiesta Bisignani pongono nuove domande sull'adeguatezza e i limiti delle leggi vigenti

Alcune tecniche di "intercettazione" usate per l'inchiesta Bisignani pongono nuove domande sull'adeguatezza e i limiti delle leggi vigenti

I pareri in rete sulle richieste di risarcimento presentate dai giudici Davigo e Palamara

La storia iniziò a girare sui blog per poi arrivare sulle pagine del New Yorker

Dovrà pagare 30mila euro di risarcimento a un'associazione LGBTQI, per alcune affermazioni risalenti al 2014

Per aver aver detto cose «offensive e lesive della reputazione» di un'associazione LGBTQI di Perugia: la sentenza è prevista per l'11 aprile

Il sito si scusa e ritira la minaccia di chiusura, il management di Vasco promette di ritirare la querela, tarallucci e vino per tutti

Emiliano si tira fuori, querela il Giornale e tira in mezzo i "servizi segreti"

Lo ha deciso la procura di Bologna in seguito a una querela: invece di sequestrare il solo articolo è stato reso irraggiungibile tutto l'archivio

"Sembra una puntata di Romanzo Criminale", ha detto Gabanelli: Alemanno ha annunciato una querela (su Twitter)

Com’è come non è, dopo la lettera di Bondi di ieri, oggi il Corriere della Sera ha mezza pagina su “AN e la casa di Montecarlo”: “Fu pagata 300 mila euro, ma è stimata molto di più” Aggiornamento, dichiarazione a un’agenzia delle 12,19: il Ministro è soddisfatto, e passa al prossimo: «L’inchiesta condotta da alcuni quotidiani nazionali, in [...]