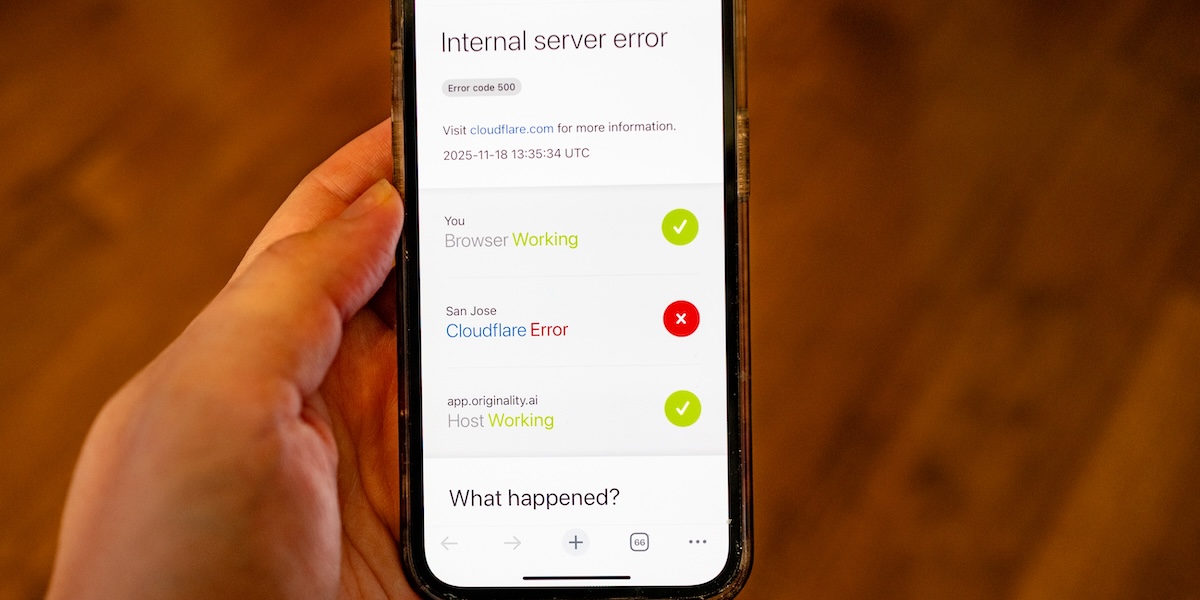

Cloudflare ha reagito molto male a una multa dell’Italia

Dopo una sanzione dell'AGCOM l'azienda informatica ha minacciato di interrompere i suoi servizi, compresi quelli per le Olimpiadi invernali

Dopo una sanzione dell'AGCOM l'azienda informatica ha minacciato di interrompere i suoi servizi, compresi quelli per le Olimpiadi invernali

È un segno della distensione dei rapporti con la Cina voluta dal nuovo presidente della Corea del Sud, e anche il telefono usato non è casuale

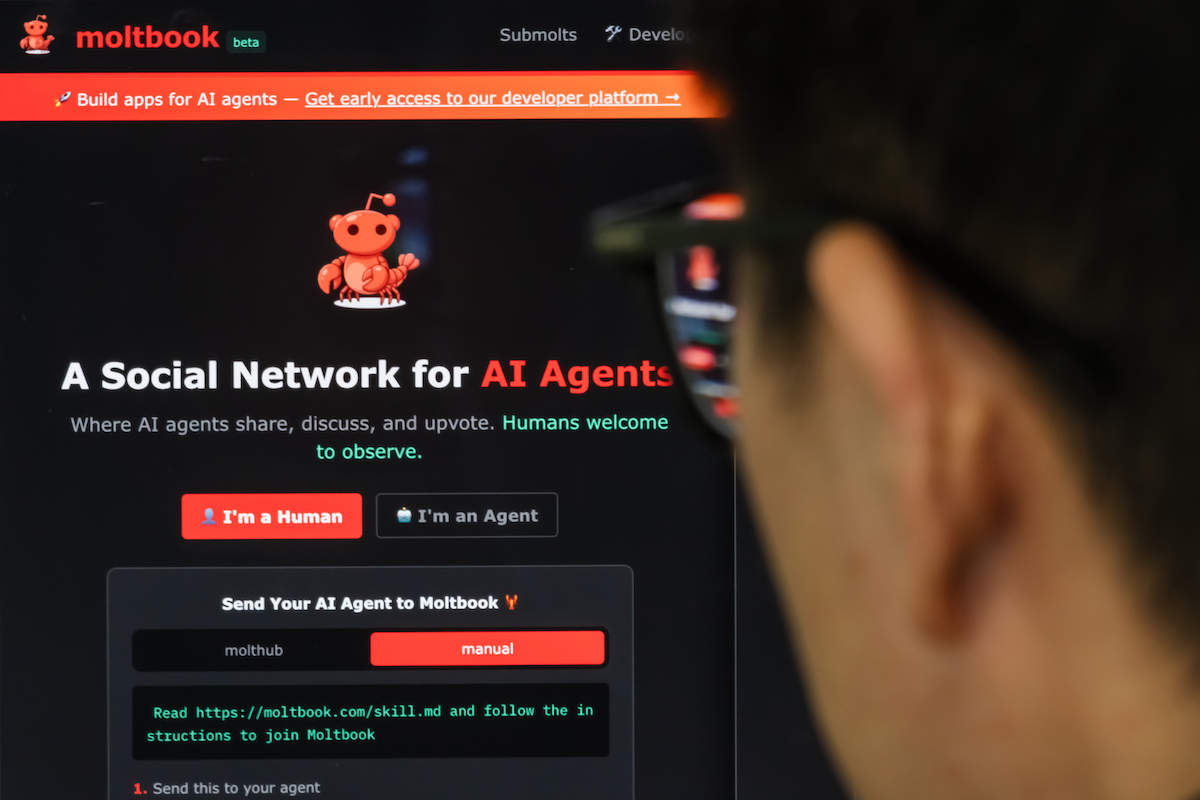

Moltbook è un social network su cui possono scrivere solo loro, che ha suscitato più preoccupazioni del necessario

Lo ha detto al Financial Times il presidente del comando militare Giuseppe Cavo Dragone, parlando di essere più «aggressivi»

Sono andati avanti per ore, coinvolgendo moltissimi siti tra cui X, Spotify e ChatGPT

È uno dei più importanti della storia recente: si sta parlando di fondi per l’Ucraina e dell'accordo commerciale con il Mercosur

I servizi offerti dall’azienda americana sono alla base del funzionamento e della sicurezza di moltissimi siti

Non brucia soldi a palate come gli altri, e ha specializzato il suo software Claude in prodotti aziendali e per la programmazione

Da lunedì la Asahi ha interrotto la produzione a causa di un attacco informatico, e non si sa quando potrà ripartire

Per capire meglio cosa vuole fare la Russia, come stanno rispondendo gli europei, e perché proprio adesso

Che fanno grandi affari permettendo di aggirare i divieti come quello annunciato per l’Italia

Se ne parla nel secondo numero di Montecit., la newsletter politica del Post che esce ogni venerdì

Non per gli attacchi israeliani ma per decisione del regime: e quindi milioni di persone sotto i bombardamenti non riescono a comunicare

Lo ha detto l’azienda pubblica spagnola che si occupa della rete elettrica, secondo cui è più probabile un guasto negli impianti a energia solare