La grave falla di sicurezza di Apple

Le cose da sapere sulla grossa vulnerabilità scoperta su Mac, iPhone, iPad e iPod Touch, e perché qualcuno tira in ballo lo spionaggio della NSA

Aggiornamento del 26 febbraio 2014

Apple ha diffuso un aggiornamento che comprende una soluzione alla sua falla di sicurezza per Mac OS X. L’update può essere installato utilizzando la funzione “Aggiornamento software”, accessibile dal menu principale dei Mac (mela nera in alto a sinistra), ed è consigliato farlo il prima possibile.

***

Alla fine della scorsa settimana Apple ha diffuso un aggiornamento di sicurezza molto importante per i suoi iPhone, iPad e iPod Touch, che risolve una grave falla attraverso la quale utenti malintenzionati potrebbero ottenere dati riservati dei proprietari dei dispositivi. L’aggiornamento è consigliato a tutti e può essere realizzato attraverso iTunes, collegando il proprio dispositivo a un computer, o direttamente sugli iPhone, iPad e iPod Touch da “Impostazioni”, andando nella sezione “Generali” e successivamente in “Aggiornamento Software”.

La falla è stata chiamata informalmente dagli esperti di sicurezza informatica “gotofail”, perché è dovuta a una riga di codice in cui è stato utilizzato in modo non corretto il comando “goto”. La sua presenza rende possibile un cosiddetto “attacco dell’uomo in mezzo” (“man in the middle attack”), un tipo di attacco che permette a chi lo realizza di accedere ai dati che un utente scambia dal proprio dispositivo elettronico, in questo caso collegato a Internet.

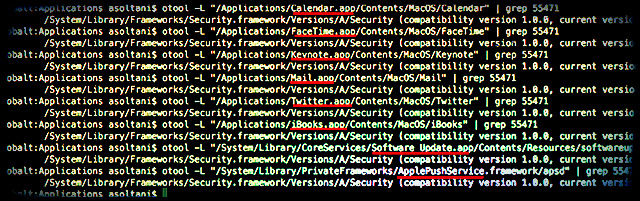

Dopo la diffusione dell’aggiornamento di sicurezza, si è scoperto che il problema non riguarda solamente iOS, ma anche Mac OS X, il sistema operativo che fa funzionare tutti i computer di Apple. Secondo l’esperto di informatica Ashkan Soltani, la falla non è solo presente all’intero di Safari, il browser predefinito sui Mac, ma anche su numerosi altri programmi come Mail, FaceTime, Calendario e iMessage. Apple ha confermato di essere al lavoro per diffondere quanto prima un aggiornamento di sicurezza anche per questo problema.

Per quanto riguarda iOS, John Gruber, che cura il blog di tecnologia molto seguito Daring Fireball, ha notato una interessante coincidenza legata ai tempi della falla di sicurezza. L’errore di programmazione fu introdotto per la prima volta nella versione 6.0 di iOS, diffusa da Apple il 24 settembre del 2012. Pochi giorni dopo, Apple fu inserita dalla National Security Agency (NSA), l’agenzia di sorveglianza degli Stati Uniti delle comunicazioni all’estero, nella lista delle società tenute sotto controllo attraverso il progetto PRISM. È possibile saperlo perché la data è indicata in una delle slide diffuse da Edward Snowden, l’ex collaboratore dell’intelligence statunitense che ha rivelato le attività della NSA.

Naturalmente la semplice combinazione temporale non dimostra nulla, Gruber lo spiega bene e propone cinque possibili diversi scenari legati alla vulnerabilità di Apple.

1. La NSA non era a conoscenza della vulnerabilità e non c’è quindi un nesso.

2. La NSA era a conoscenza della vulnerabilità, ma non l’ha mai sfruttata per spiare i dati degli utenti che usano iOS dalla versione 6.0 in poi.

3. La NSA era a conoscenza della vulnerabilità in iOS e l’ha sfruttata per il suo programma di spionaggio.

4. La NSA ha intenzionalmente inserito la vulnerabilità nel codice di iOS, magari grazie a una talpa all’interno di Apple.

5. Complice con la NSA, Apple ha inserito volontariamente la vulnerabilità per aprire una porta all’agenzia.

Buona parte di queste opzioni prevedono la presenza di un complotto, o di qualcosa che ci assomigli molto. Come spiega Gruber, l’ipotesi più probabile delle cinque è la terza. È plausibile che la NSA cercasse da tempo il modo di entrare all’interno delle comunicazioni effettuate attraverso iOS e che abbia scoperto la vulnerabilità, analizzando il codice del nuovo iOS 6.0 nel 2012. Per questo motivo Apple finì nell’elenco delle società da cui la NSA attingeva informazioni nell’ambito di PRISM. La società, come tutte le altre grandi aziende di Internet coinvolte, ha sempre negato di essere a conoscenza di un programma su larga scala per spiare i dati generati dai suoi utenti. Nei mesi seguenti alla diffusione delle informazioni sui piani della NSA, Twitter, Facebook, Google, Apple, LinkedIn, AOL, Yahoo e Microsoft si sono unite per chiedere al governo americano di cambiare le norme sul controllo delle comunicazioni online.